曙光推出天罗TLFW-1000A系列千兆防火墙

安全在线7月16日报道 曙光作为中国服务器领域的领军企业在高调推出超百万亿次曙光5000,以230万亿次的性能再次让世界体验到了"中国速度"后,近日在安全产品又有新的消息传出,那就是采用ASIC(专用集成电路)设计的曙光...

安全在线7月16日报道 曙光作为中国服务器领域的领军企业在高调推出超百万亿次曙光5000,以230万亿次的性能再次让世界体验到了"中国速度"后,近日在安全产品又有新的消息传出,那就是采用ASIC(专用集成电路)设计的曙光...

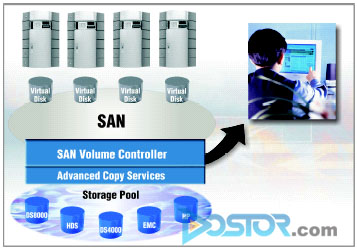

DoSTOR存储在线 7月16日报道–IBM TotalStorage® SAN Volume Controller (SVC)旨在为面临当今信息的爆炸性增长带来的挑战的企业提供重要价值。本文介绍SVC如何帮助您解决存储...

DoSTOR存储分析 7月16日国际报道–夏天是个适合烧烤、躺在沙滩上、让浑身晒成古铜色的季节。但是可惜的是,身在媒体的我们却没有如此幸运,最近几周我们就是在一大堆新的初始公司中披荆斩棘。 是的,就是这样。我们又一次列出了我们认...

伯克利大学的研发理念 早在2005年2月,伯克利并行运算实验室便开始研究并行编程模式的问题,当时伯克利大学就该问题举行了一连串的每周讨论会。2006年12月,伯克利的研究人员出版了一本集结所有讨论结果所整理而成的白皮书。 现在,伯克利大学的...

DoSTOR存储在线 7月16日国际报道–惠普存储器平台分公司副总裁Bob Wilson说:"小型企业一般只有一台服务器。它们一直在寻找更高容量的DAT技术来进行备份。 它们可以用DAT驱动器对服务器进行备份,DAT驱...

DoSTOR存储在线 7月16日国际报道–本周将是数据磁带历史上最繁忙的一周,惠普和索尼联合制定了新一代数字录音带(DAT)标准,而Sun和IBM则为了抢先发布全球首款1TB磁带驱动器而打得火热。 对某些人来说,这说明磁带存储器...

DoSTOR存储分析–本文作者为James Rogers,他是一名专业从事数据安全与数据保护方面资深编辑,常常向用户提供相关方面的策略建议。 磁带产业怎么样了?之前已经有好几个月甚至几年都很难听到大厂商发出关于磁带的声音。不过最...

服务器在线7月16日报道:随着VMware创始人兼首席执行官戴安.格林从VMware离职以来,虚拟化领域中各种猜测也风生水起。作为对此一知半解的旁观者,笔者也就VMware在接下来几年前仍将保持市场领先地位的理由阐明自己的看法。 首先,笔者...

Fujitsu(富士通)发布了最新的SPARC64VII 4核处理器,并宣布将其配置于SPARC Enterprise UNIX服务器中高端的型号上。至此,SPARC Enterprise中端型号"M4000"、&quo...

DoSTOR存储在线 7月15日报道–为了将企业的信息管理与数据保护一步到位,微软联合其它 厂商推出了"欢喜福袋" 计划,即日启动,并于2008年7月15日在北京召开代理商...