超越防火墙 UTM设备发展中面临三道槛

从2005年开始,UTM设备因其集成化、一体化的安全概念受到了很多用户的青睐,那么,UTM未来的发展是什么?它能不能最终取代并超越防火墙的 地位呢? 自从IDC提出将集成防火墙、防病毒、入侵检测等功能的安全网关设备命名为统一威胁管理(Uni...

从2005年开始,UTM设备因其集成化、一体化的安全概念受到了很多用户的青睐,那么,UTM未来的发展是什么?它能不能最终取代并超越防火墙的 地位呢? 自从IDC提出将集成防火墙、防病毒、入侵检测等功能的安全网关设备命名为统一威胁管理(Uni...

由于UTM的独特功能组合,因此造就了其特殊应用的一面。对此,企业用户必须有一个全面的判断。 第一,对于传统上描述的根据“并发用户连接数”来判断UTM的性能并不科学。市场中一些不规范的小厂商经常用该数值误导用户。事实上...

不久前, IDC预测,全球的信息安全领域正出现一个新的细分市场,这就是统一威胁管理(UTM)。IDC预测,这类新型设备将成为未来信息安全领域的主流设备。那么,什么是UTM?IDC的预测基于什么理由?本栏编辑特组织了一组文章,以便人们了解这一...

网络改造对企业的网络来说是一个契机,我们应重视安全建设升级及新安全问题的防范。 在过去的中小型企业的网络建设时,可能出于成本问题或网络安全的重要性不那么强烈而对企业网的网络安全建设的缺失或不足。现在企业成长了,企业网也跟着成长,网络安全也要...

随着世界安全产业的蓬勃发展,国内信息安全市场的发展有一些明显的轨迹可循。首先是技术创新开始受到市场的热烈回应,这说明国内的信息安全用户已经对产品价值进行正确的认知。另一个趋势是用户的安全需求在从安全产品向整体解决方案转移。广大用户已经不满足...

企业网所面临的安全威胁,好像都让CIO贾先生(以下简称贾CIO)遇到了。能够解救他的,似乎只有UTM。 企业网所面临的安全威胁,好像都让贾CIO遇到了。病毒、黑客、间谍、漏洞一个不少,就拿混合威胁说吧,去年春节爆发的MyDoom病毒,让贾C...

What 关于名字:(What"s it name?)现在有三种英文名字和UTM有关。 United Threat Management (Google搜索出288项) Universal Threat Management (G...

宽带互联网的接入不仅已广泛地从办公领域扩展到家庭市场,而且行将势不可挡地渗透到越来越多的便携式移动终端设备中,如笔记本电脑、PDA和手机 等。越来越多的消费者开始习惯网上银行、网上支付和网络休闲,更有甚者,现在连中小城市的小学生都已将宽带互...

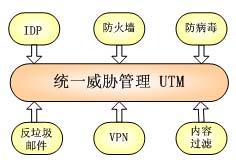

UTM的重要性与日俱增 新型的网络安全威胁使UTM(统一威胁管理)在网络应用安全领域获得了高速增长的市场份额。根据IDC的定义,UTM是指能够提供广泛的网络保护的设备,它在一个单一的硬件平台下提供了以下的一些技术特征:防火墙、防病毒、入侵检...

2004年9月美国著名的IDC提出将防病毒、入侵检测和防火墙安全设备命名为统一威胁管理(United Threat Management, 简称UTM )新类别, 引起了业界重视,开阔了市场思路。统一威胁管理技术正引领安全行业的潮流。本文介...